在数字化浪潮席卷全球的今天,密码学作为信息安全领域的基石,其重要性不言而喻。作为一名对密码学充满热情的学习者,我最近深入研究了SM2椭圆曲线公钥密码算法,并特别关注了其中的验签流程部分。今天,就让我们一起跟随我的视角,深入了解这一复杂但至关重要的技术。

一、SM2算法简介

SM2是一种基于椭圆曲线密码学(ECC)的公钥密码算法,由中国国家密码管理局于2010年发布,广泛应用于电子签名、密钥交换和数据加密等领域。与传统的RSA算法相比,SM2具有更高的安全性和更低的计算开销,非常适合资源受限的环境。

二、验签流程的核心概念

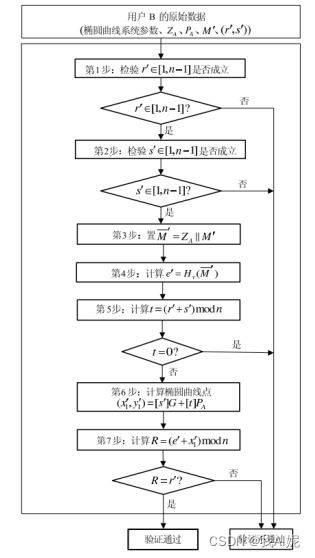

在SM2算法中,验签流程是确保数据完整性和真实性的重要环节。简单来说,它通过验证签名是否由合法的私钥生成,从而确认数据来源的可信度。以下是该流程的主要步骤:

- 1. 签名生成: 首先,发送方使用自己的私钥对消息进行签名操作,生成一个数字签名。

- 2. 签名传输: 接着,签名连同原始消息一起被发送给接收方。

- 3. 验签过程: 接收方利用发送方的公钥对签名进行验证,判断签名是否有效。

三、详细解析验签步骤

为了更直观地理解验签流程,我们可以将其分为以下几个关键步骤:

- 获取公钥: 接收方需要确保拥有发送方的合法公钥,这通常通过证书或可信第三方机构获取。

- 计算验证值: 根据接收到的消息和签名,接收方按照SM2算法的公式计算出一个验证值。

- 比对结果: 将计算得到的验证值与签名中的值进行比对。如果两者一致,则说明签名有效;否则,签名无效。

四、实际应用案例

以通信双方Alice和Bob为例,假设Alice需要向Bob发送一条保密消息。Alice首先使用自己的私钥对消息进行签名,然后将签名和消息一同发送给Bob。Bob接收到后,利用Alice的公钥进行验签。如果验签成功,Bob可以确信消息确实来自Alice且未被篡改。

五、总结与展望

通过以上分析,我们可以看到SM2算法的验签流程不仅逻辑清晰,而且安全性极高。在未来,随着物联网和区块链等新兴技术的发展,SM2算法的应用场景将更加广泛。作为一名学习者,我深刻感受到密码学的魅力所在,同时也意识到掌握这些核心技术的重要性。

希望这篇文章能够帮助大家更好地理解SM2算法的验签流程。如果你也对密码学感兴趣,不妨亲自尝试一下相关实验,相信你会收获颇丰!

发表评论 取消回复